Ataque Man in the Middle: qué es, cómo funciona y cómo protegerse

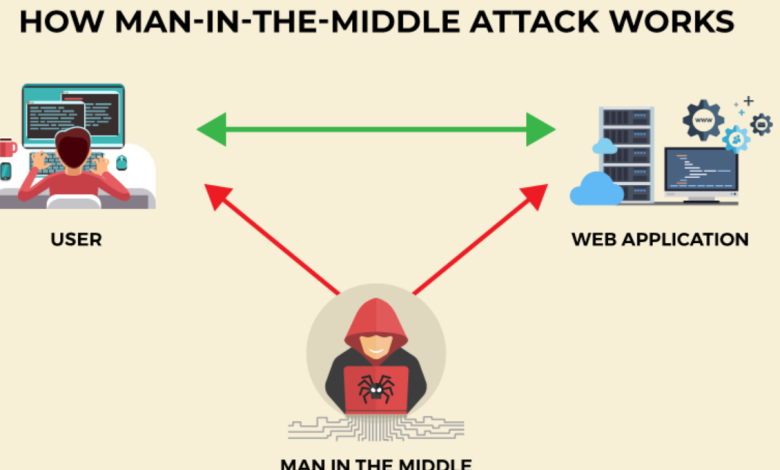

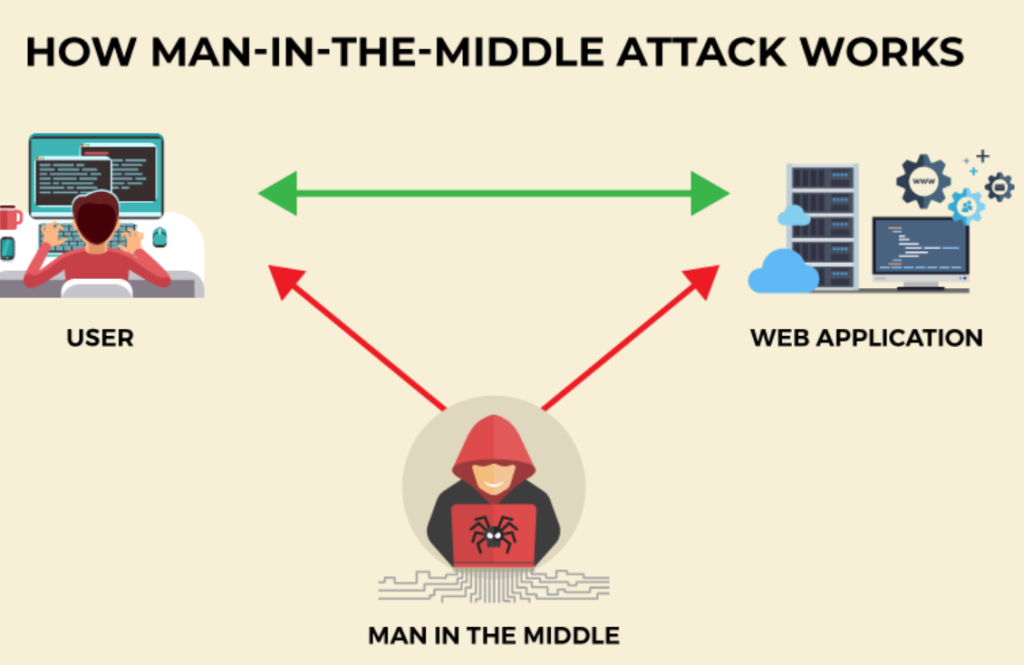

Un ataque Man in the Middle (MITM), también conocido como ataque de intermediario, es un tipo de ciberataque en el que un atacante intercepta una comunicación entre dos dispositivos, haciéndose pasar por uno de ellos. Esto permite al atacante leer, modificar o incluso bloquear el tráfico de datos.

Los ataques MITM pueden utilizarse para robar información confidencial, como contraseñas, números de tarjetas de crédito o datos bancarios. También pueden utilizarse para realizar ataques de suplantación de identidad, en los que el atacante se hace pasar por otra persona.

Cómo funciona un ataque Man in the Middle

Para llevar a cabo un ataque MITM, el atacante debe colocarse entre los dos dispositivos que se comunican. Esto se puede hacer de varias maneras:

- A través de una red inalámbrica: el atacante puede crear un punto de acceso Wi-Fi falso que se parezca a una red Wi-Fi legítima. Cuando un usuario se conecta a este punto de acceso falso, el atacante puede interceptar todo el tráfico de datos que pasa por él.

- A través de un dispositivo comprometido: el atacante puede comprometer un dispositivo que se encuentra entre los dos dispositivos que se comunican. Por ejemplo, el atacante podría comprometer un router, un servidor proxy o un dispositivo de seguridad.

- A través de un ataque de phishing: el atacante puede engañar a una de las partes para que descargue un malware que permita al atacante interceptar la comunicación.

Una vez que el atacante se ha colocado entre los dos dispositivos, puede empezar a interceptar el tráfico de datos. El atacante puede leer, modificar o incluso bloquear el tráfico de datos.

Tipos de ataques Man in the Middle

Hay varios tipos de ataques Man in the Middle, cada uno con sus propias características:

- Ataque de secuestro de DNS: el atacante secuestra el servidor DNS de la víctima. Esto permite al atacante redirigir el tráfico de la víctima a un sitio web falso controlado por el atacante.

- Ataque de intermediario SSL/TLS: el atacante intercepta el tráfico de datos cifrado. Esto permite al atacante leer los datos cifrados, aunque no pueda descifrarlos.

- Ataque de intermediario VPN: el atacante intercepta el tráfico de datos que pasa por una VPN. Esto permite al atacante acceder a los datos que se transmiten a través de la VPN.

Cómo protegerse de los ataques Man in the Middle

Hay varias cosas que puede hacer para protegerse de los ataques Man in the Middle:

- Use una VPN: una VPN crea un túnel cifrado entre su dispositivo y el servidor VPN. Esto ayuda a proteger sus datos de los ataques MITM.

- Habilite la autenticación de dos factores: la autenticación de dos factores añade una capa adicional de seguridad a sus cuentas. Esto ayuda a proteger sus cuentas de los ataques MITM que utilizan malware para robar sus contraseñas.

- Mantenga sus dispositivos actualizados: las actualizaciones de software suelen incluir parches de seguridad que pueden ayudar a proteger sus dispositivos de los ataques MITM.

- Sea cauteloso con las conexiones Wi-Fi públicas: evite realizar transacciones financieras o acceder a información confidencial en conexiones Wi-Fi públicas.

Conclusiones

Los ataques Man in the Middle son una amenaza importante para la seguridad de los datos. Es importante tomar medidas para protegerse de estos ataques.