ACTUALIDAD

hace 7 horas

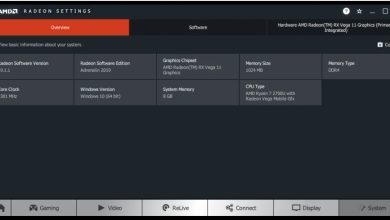

AMD lanza los controladores Radeon 24.4.1 WHQL: links descarga directa

AMD ha lanzado los controladores Radeon 24.4.1 WHQL, que incluye optimizaciones para el próximo juego…

ACTUALIDAD

hace 22 horas

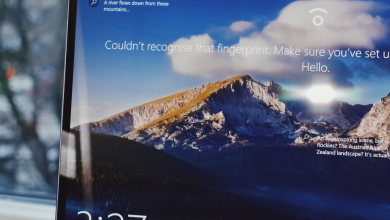

Windows 11 24H2 exigirá una CPU con soporte SSE 4.2

Una medida un tanto controvertida por parte de Microsoft fue la introducción de requisitos de…

ACTUALIDAD

hace 1 día

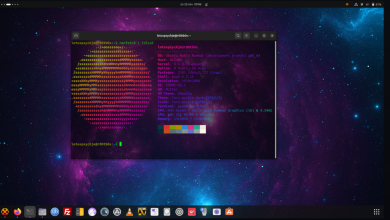

Nuevo controlador Intel Arc 31.0.101.5445 WHQL : links descarga directa

Intel ha lanzado un nuevo controlador gráfico WHQL (Windows Hardware Quality Lab), el cual brinda…

ACTUALIDAD

hace 1 día

OPPO K12: Batería de larga duración, resistente a caídas y con funciones de IA

OPPO ha anunciado hoy el lanzamiento del OPPO K12, un teléfono móvil con una batería…

ACTUALIDAD

hace 1 día

Nintendo Switch 2: ¿Pantalla OLED y mejores tiempos de carga con tecnología Samsung?

Los rumores sobre la Nintendo Switch 2 siguen sucediéndose, y las últimas filtraciones sugieren que…

ACTUALIDAD

hace 1 día

Colorful iGame C24 Mini Frozen

Recientemente, Colorful ha lanzado un nuevo chasis de formato Mini-ITX: el iGame C24 Mini Frozen.…

ACTUALIDAD

hace 2 días

Motorola revela el diseño del Moto X50 Ultra con funciones de inteligencia artificial

El Moto X50 Ultra se parece mucho al Motorola Edge 50 Ultra que se lanzó…

ACTUALIDAD

hace 2 días

Solución a la desactivación de las notificaciones en Samsung Galaxy con One UI 6.1

One UI 6.1 se lanzó para solventar problemas de rendimiento, pero también está causando problemas…

ACTUALIDAD

hace 3 días

Filtración revela que la submarca de Nothing prepara su primer teléfono

Recientemente, se descubrió un número de modelo – A015 – para un nuevo teléfono Android.…

ACTUALIDAD

hace 3 días

Se revela la marca que lanzará primero un teléfono con Snapdragon 8 Gen 4

Se dice que Xiaomi será la primera marca en estrenar el nuevo chip en la…