Un exploit es un programa, fragmento de código o secuencia de comandos que se aprovecha de una vulnerabilidad en un sistema informático para provocar un comportamiento no intencionado o imprevisto. El término exploit proviene de la palabra inglesa “exploit”, que significa “explotar” o “sacar provecho”.

¿Cómo funcionan los exploits?

Los exploits funcionan explotando vulnerabilidades en el software o el hardware de un sistema informático. Estas vulnerabilidades pueden ser errores de programación, fallos de seguridad o configuraciones incorrectas.

Cuando un atacante encuentra una vulnerabilidad, puede crear un exploit que se aproveche de ella. El exploit se puede utilizar para realizar una serie de acciones, como:

- Obtener acceso a un sistema informático

- Instalar malware

- Robar datos

- Destruir datos

Tipos de exploits

Existen muchos tipos diferentes de exploits, que se pueden clasificar según el tipo de vulnerabilidad que explotan. Algunos de los tipos más comunes de exploits incluyen:

- Exploits de desbordamiento de búfer: Los exploits de desbordamiento de búfer se aprovechan de un error de programación que permite al atacante escribir más datos en un búfer de memoria del tamaño previsto. Esto puede provocar que el programa se bloquee, se comporte de forma inesperada o incluso permita al atacante tomar el control del sistema informático.

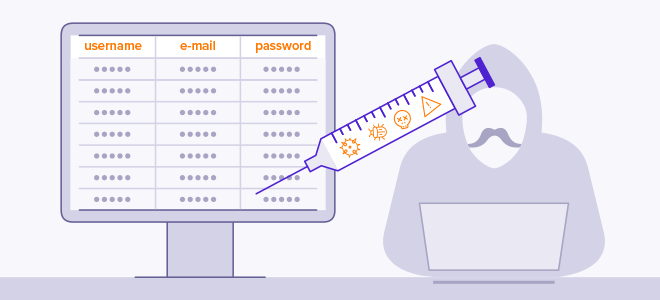

- Exploits de inyección de código: Los exploits de inyección de código se aprovechan de un error de programación que permite al atacante insertar código malicioso en un programa en ejecución. Esto puede permitir al atacante tomar el control del sistema informático o ejecutar código malicioso.

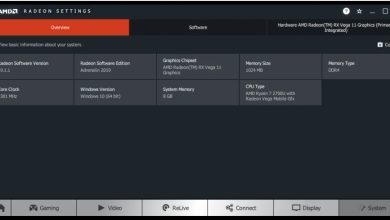

- Exploits de día cero: Los exploits de día cero son exploits que explotan una vulnerabilidad desconocida por el proveedor del software. Estos exploits son especialmente peligrosos porque no hay parches disponibles para corregir la vulnerabilidad. [Image de Exploit de día cero]

Prevención de exploits

La mejor manera de prevenir los exploits es mantener el software actualizado con los últimos parches de seguridad. Los parches de seguridad suelen corregir vulnerabilidades que pueden ser explotadas por los atacantes.

Además de mantener el software actualizado, es importante implementar medidas de seguridad adicionales para proteger los sistemas informáticos, como:

- Usar firewalls y antivirus

- Implementar controles de acceso

- Realizar copias de seguridad periódicas

Conclusión

Los exploits son una amenaza importante para la seguridad informática. Es importante comprender cómo funcionan los exploits y cómo prevenirlos para proteger los sistemas informáticos.